Royal 勒索病毒组织:网络犯罪的顶级团体

关键要点

Royal 勒索病毒组织以其傲慢的方式挑战受害者,并在网络犯罪界占据重要地位。自成立以来,该组织已影响了 157 个机构,主要针对关键基础设施。Royal 以其多样化的攻击手段和经验丰富的成员著称,曾向受害者索要高达 2500 万美元的比特币赎金。该组织已扩展攻击范围,包括医疗、教育和地方政府等多个行业。Royal 勒索病毒组织名称恰如其分。它以一种优越的姿态嘲弄受害者,显示出其成员在网络犯罪领域的地位和实力。

海鸥加速器下载该组织的自信在 Palo Alto Networks 的 Unit 42 获取的一份 READMEtxt 勒索信中表现得淋漓尽致。“最可能发生的情况是,您决定在安全基础设施上省钱。”该信中写道。“可惜的是,结果是您的关键数据不仅被加密,还从您的系统中被复制了。”

Royal 在今年变得愈发活跃,以多种工具针对关键基础设施组织展开激进攻击。

根据 Unit 42 在周二发布的一篇帖子,自去年成立以来,该组织已对 157 个机构造成了影响。

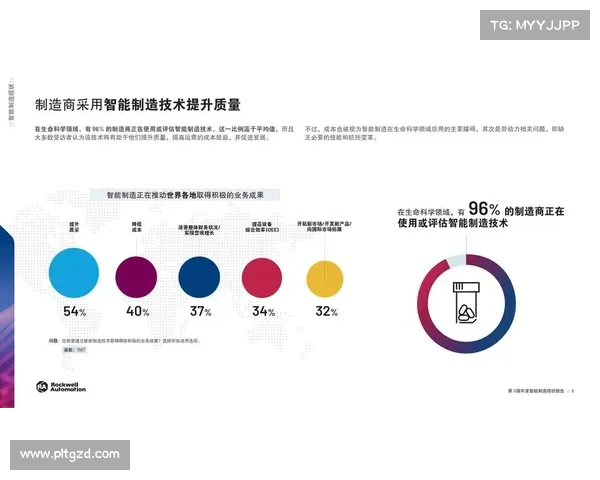

“Royal 勒索病毒对包括小型企业和大型公司在内的多个行业产生了影响。根据他们的泄漏网站和公众报道的信息,我们可以看到,Royal 勒索病毒影响了制造业以及批发和零售等行业,”研究人员写道。

重点关注关键基础设施

在去年的几个月内,该组织声称对 14 家制造业组织造成了影响。今年迄今为止,他们还声称进一步针对了 26 家制造业组织。

Royal 自成立以来已攻击了 8 家医疗机构,美国卫生与公众服务部在 1 月发出警告,表明该组织的勒索软件对医疗领域的威胁。

该组织还对美国和欧洲的地方政府实体进行了 7 次攻击,包括最近对达拉斯市的攻击。

在教育领域,Royal 已影响了 14 家机构,包括学区和大学,仅在本月的前几天,就已对其中 4 家机构进行了攻击。

皇家大部分受害者64位于美国,加拿大组织则是其第二大目标9。

Unit 42 警告称,Royal 至今的攻击范围“展示了更广泛和更严重后果的潜力”。

经验丰富的操作人员

尽管 Royal 最早在 2022 年 9 月被观察到入侵系统并使用多重敲诈手段施压受害者,但它与九个月前出现的名为 Zeon 的勒索软件家族有联系。

Unit 42 的研究人员表示,Royal 大部分成员很可能是 Conti 勒索软件组的前操作人员。

“因为该威胁背后的一些人曾参与 Ryuk 的开发,而 Ryuk 是 Conti 的前身,他们在这一领域有着多年的经验。这意味着他们具备实施攻击的坚实基础,并知道在敲诈受害者时什么有效。” Unit 42 说道。

Royal 被认为会要求高达 2500 万美元的比特币赎金,其战术包括利用泄漏网站公开施压受害者。

“Royal 组织会骚扰受害者,直到付款得以保障,采用的方法包括给受害者发送电子邮件和大规模打印勒索信。”研究人员称。

该组织在推特上活跃,直到其账号最近被暂停。它经常使用该平台发布入侵消息,并在帖子中标注受害者。

“威胁行动者组织创建社交媒体账户的现象并不罕见,以传播他们的品牌和公告。显然,该组织试图通过各种手段吸引多个组织的注意。” Unit 42 表示。

与像 LockBit 3