Dragos CEO面对勒索攻击:私生活也难逃

文章要点

Dragos的CEO Robert M Lee遭遇了勒索攻击,黑客甚至打电话给他的妻子和5岁儿子。攻击者声称窃取了130GB的数据,但Dragos表示其内部系统并未受到影响。事件源于黑客在新员工的个人邮箱被破解后,加以伪装并进行了初步的入职流程。虽然黑客最初成功进入了Dragos的部分系统,但其后的勒索行为未能奏效。大公司与黑客之间的透明信息交流对于后续安全防护的重要性。本周,Dragos 的首席执行官 Robert M Lee 领不到了一次勒索攻击,攻击者在窃取公司数据未果后,将注意力转向他的家人,甚至打电话给他的妻子和5岁的儿子,试图迫使他们支付赎金。Lee及其公司在工业安全领域中,因协助关键基础设施企业减少网路攻击而闻名。因此,他们未曾想到会成为攻击的目标。

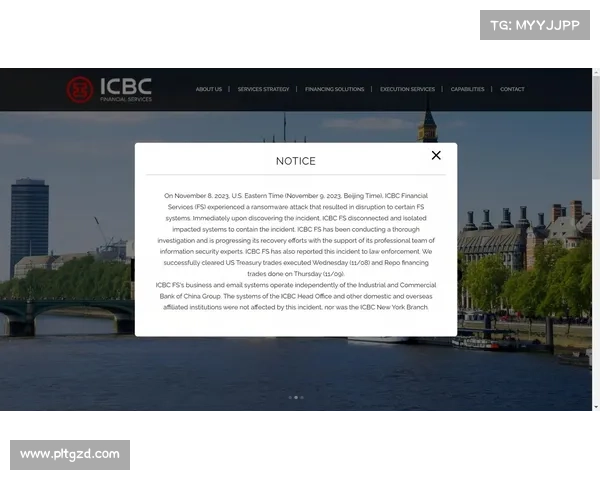

这次的攻击源于一个未具名的“已知犯罪集团”,他们透过潜入一名新销售员的私人邮箱来获取对Dragos系统的访问权限。该集团模仿该新员工的身份并完成了一些入职流程。最终,这一可疑行为被公司安全信息及事件管理系统检测到,该帐户随即被封锁。随后,Dragos联系了侦测和事件响应服务提供者进行深入调查。

Lee在博客中表示:“我们有信心,我们的多层安全控制阻止了威胁行为者达成其主要目标发动勒索病毒攻击。”他补充说,黑客未能进行横向移动、升级权限或执行其他破坏性操作。

Dragos还发布了一份事件时间线,显示虽然该集团能够访问公司的SharePoint平台和合同管理系统,但RBAC意味著他们未能进一步访问Dragos的其他系统,如消息、IT帮助台、财务系统等。

勒索攻击进展

在入侵的11小时后,黑客未能部署勒索病毒,便开始直接对公司高管进行勒索,威胁将公开这一事件。Lee在对彭博社的采访中提到,黑客甚至打电话给他的5岁儿子,使用的是孩子用于和祖母沟通的电话。当孩子把电话交给母亲时,母亲立刻挂断了。随后,黑客又打电话给了Lee的妻子。

海鸥加速器官网下载Lee在Twitter上表示:“这些罪犯显然很沮丧,因为我们从未试图联系他们。支付赎金从来不是选项。”他还提到 “他们持续给我打电话,威胁我和我们许多员工的家人。”

Dragos的文章中包含了发送给高管的WhatsApp讯息截图,其中提到了REvil在2021年对Kaseya的勒索攻击。一条消息如此描述:“FBI根本不关心你或你的组织。要像几百家公司一样,正确处理我们。”

事件后续

Dragos表示,他们的分析人员和调查员相信该事件已被控制,调查仍在继续。Lee指出:“因为我们选择不支付赎金,遗失的数据可能会被公开,这一点令人遗憾。然而,我们希望强调对手的方法,帮助其他企业考虑额外的防御措施,以防止成为类似企图的